Riesgos de seguridad IoT : ejemplos reales

Toda nueva tecnología ofrece grandes beneficios, pero, por supuesto, todas conllevan riesgos. Analizamos tres tipos de aplicaciones IoT (Internet de las Cosas) que podrían ser vulnerables a amenazas de seguridad: cámaras web, monitorización de pacientes y vehículos inteligentes. Si su aplicación del IoT implica alguna de estas, aquí presentamos algunas razones por las que debe ser especialmente precavido y, por supuesto, cómo minimizar el riesgo.

1. Cámaras

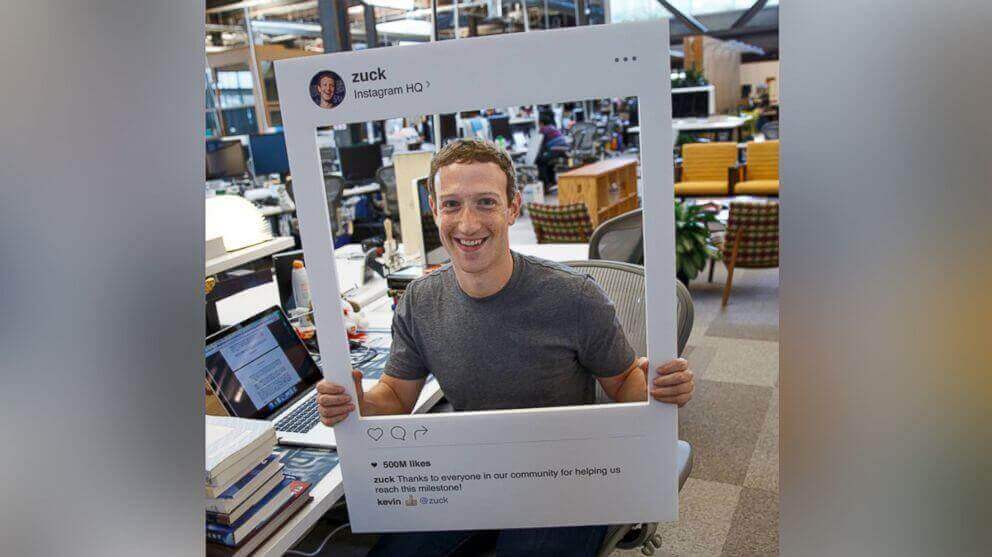

¿Recuerdan cuando Mark Zuckerberg celebró que Instagram alcanzara más de 500 millones de usuarios mensuales con una simpática tarjeta de cartón? Se veía que tenía una cinta adhesiva sobre la cámara de su portátil (ver abajo). El director del FBI hace lo mismo, y seguro que tiene una buena razón.

La lucha es real. La mayoría de los hackers e incluso los aficionados a la tecnología pueden acceder a cámaras web públicas y privadas de todo el mundo. Herramientas como Shodan.io permiten a los usuarios de tecnología acceder a cámaras web remotas . Y eso sin contar otras formas creativas y oscuras de hacerlo.

El trabajo de cualquier empresa consiste simplemente en crear productos o servicios que los clientes estén dispuestos a pagar. Los clientes pagan por un valor explícito : la exacta por la que compran algo. Es decir, características complementarias como la seguridad o la privacidad no son prioritarias para ellos, y como resultado, las empresas no dedican tanto esfuerzo a estos aspectos de sus productos. Conocemos los MVP (Producto Mínimo Viable) como versiones básicas/económicas de productos ya probados en el mercado y sin características secundarias.

Como resultado, los proveedores simplemente no fabrican dispositivos seguros ni asumen costos adicionales. Y los clientes no perciben ningún valor si no los utilizan. Esto significa que solo reconocerán el valor de la seguridad cuando se sientan vulnerables y expuestos; solo les importa cuando es demasiado tarde.

2. Pacientes conectados

Como mencionamos en publicaciones anteriores, la atención médica en IoT permite monitorear no solo equipos médicos, sino también a personas.

Billy Rios, experto en seguridad informática , advirtió que hackers maliciosos podrían acceder a los equipos para acelerar la frecuencia cardíaca de los pacientes. Además, las bombas de infusión de medicamentos podrían modificarse para alterar la cantidad de morfina o antibióticos iot se administra a los pacientes.

¿Cómo pueden los proveedores de atención médica combatir a los piratas informáticos?

Existen numerosas técnicas que puedes usar para aumentar la seguridad de tu iniciativa IoT . Rios menciona dos específicamente:

-

Un paso es la autenticación . Esto limita la conexión y el acceso de los dispositivos, verifica el firmware y rastrea la comunicación entre dispositivos. Es fundamental y podría protegerte de la mayoría de los hackers novatos.

-

El segundo paso es el cifrado , el proceso de hacer que la información sea completamente ilegible para todos, excepto para programas o personas específicos. Si sus datos están cifrados y un hacker accede a su información personal o corporativa, al menos le llevará un buen tiempo descifrar el misterio.

3. Coches conectados

Algunos expertos en seguridad han demostrado cómo los sistemas de seguridad de las grandes marcas automotrices podrían ser vulnerables. Una búsqueda rápida en Google incluso muestra artículos de aficionados que hackean coches . Uno de los ejemplos más famosos fue featured por Wired , que muestra cómo dos expertos tomaron el control absoluto de un Jeep. ¿Quieres ver qué pasó? Aquí lo tienes:

Envolver

A medida que todo se conecta a Internet, más personas maliciosas se verán atraídas por él e intentarán causar daños. Si consideramos que esta industria crecerá rápidamente, también lo hará el riesgo. Estas son las lecciones más importantes que debe seguir:

- Confíe en los mejores proveedores. Una de las principales razones por las que los dispositivos son inseguros es que algunos proveedores de baja calidad sacrifican la seguridad para reducir costos. Asegúrese de investigar y no dude en invertir más recursos en proteger su producto; es crucial a largo plazo.

- Tenga cuidado. A medida que la tecnología evoluciona, también lo hacen los riesgos de seguridad. Siempre hay nuevas actualizaciones y amenazas que debe considerar en sus futuros IoT . Como IoT , debe priorizar el bienestar, la seguridad y la privacidad de sus clientes. Piense en esto. Incluso empresas como Google o LinkedIn , que centran sus esfuerzos en la seguridad, han sido expuestas.

- Preste atención al proceso. La tecnología segura (autenticación, cifrado, pruebas, etc.) es el nivel mínimo de seguridad esperado. Incluso con tecnología perfecta, los datos pueden verse expuestos a través de personas. Concéntrese en las personas que interactúan con el proceso afectado por su IoT y asegúrese de que sepan cómo pueden ayudar a proteger la información y los dispositivos de terceros.

¿Listo para iniciar tu propio IoT con una plataforma segura? ¡ Empieza gratis hoy mismo!