Preocupaciones comunes al implementar IoT (y cómo responder)

Cómo convencer a su CEO para que invierta en IoT (3/3)

Esta es la tercera parte de nuestra serie de blogs "Cómo convencer a su CEO para que invierta en IoT ". En la primera parte , demostramos algunos sesgos organizacionales e institucionales contra IoT . Posteriormente, en la segunda parte , explicamos los componentes fundamentales del IoT y los beneficios de su implementación. Finalmente, en esta tercera parte, concluiremos con algunas inquietudes comunes y respuestas que vale la pena presentar a los líderes.

Preocupaciones comunes y cómo responder

Los líderes sénior cuentan con una amplia experiencia y una capacidad de toma de decisiones probada, lo que les ha permitido anticipar el riesgo. No es necesario poner a prueba sus habilidades, sino respaldarlas con una posibilidad innovadora. Estas son algunas de las preocupaciones más comunes sobre IoT y cómo responder a ellas:

¿Cómo asegurarse de que los proyectos IoT de su empresa sean seguros?

Eclipse patrocinó una encuesta en 2016 para comprender mejor cómo los desarrolladores crean IoT . Esta encuesta reveló que casi el 50 % de los encuestados consideró la seguridad como su principal preocupación. Entonces, ¿qué es la seguridad de los datos?

La seguridad de los datos consiste en la privacidad, integridad y disponibilidad .

La privacidad de datos consiste en la capacidad de una organización para gestionar la información y determinar qué información es sensible y debe restringirse. El cifrado de datos es una forma común en que empresas e individuos garantizan la privacidad y consiste en transformar los datos para ocultarlos a personas no autorizadas.

La integridad de los datos representa la precisión y consistencia necesarias para que los datos estén disponibles, sean fiables y útiles. Por ejemplo, la integridad de los datos se logra cuando un IoT garantiza lecturas constantes de datos con una conectividad y un hardware óptimos para un entorno determinado.

Mientras tanto, la disponibilidad se refiere a la capacidad de mantener un sistema en funcionamiento. En IoT , por ejemplo, se entiende por disponibilidad la capacidad de acceder a una fuente de datos de respaldo ante una interrupción inesperada.

Las empresas pueden asegurarse de mantener los datos IoT privados, honestos y disponibles mediante el uso de las mejores prácticas recomendadas y la adhesión a los estándares dentro de cada uno de los componentes IoT : dispositivos, conectividad y plataforma IoT .

A continuación se presentan algunas prácticas comunes recomendadas para cualquier desarrollador IoT que busque comprender mejor la seguridad:

- Acceso HTTPS: es un protocolo de seguridad que protege un sitio web de intrusos no deseados. Se sabe que los estafadores utilizan recursos web como HTML o comandos para engañar a los usuarios y que proporcionen información personal sin darse cuenta o instalen malware al visitar sitios web.

- Autenticación basada en tokens para API de dispositivos : el método tradicional de autenticación basada en servidor no se recomienda para IoT . Este método requiere que el servidor almacene la información de acceso (como nombre de usuario y contraseña) y luego otorgue acceso al cliente que proporciona dichas credenciales. Esto supone un riesgo de seguridad en caso de que un tercero acceda a dichas credenciales. Si bien se podría simplemente cambiar la contraseña, entonces habría que cambiar la contraseña predefinida en miles de dispositivos implementados. Para solucionar esto, los diseñadores de API idearon la autenticación basada en tokens , que sigue esta lógica:

- El cliente (un dispositivo) solicita acceso con nombre de usuario / contraseña o una clave API

- La aplicación valida las credenciales y proporciona un token al cliente

- El cliente almacena ese token y lo envía junto con cada solicitud

- El servidor verifica el token y acepta las solicitudes

De esta forma, si una comunicación se ve comprometida, el token puede revocarse en el servidor y los dispositivos simplemente solicitarían un nuevo token en la siguiente solicitud. Sin necesidad de cambiar el firmware de miles de dispositivos remotos.

- Control de acceso para clientes y usuarios: Los administradores de la aplicación pueden determinar los niveles de acceso de cada nuevo usuario. Incluso pueden especificar si quieren que los usuarios editen, creen o solo visualicen cierta información, dashboards o widgets.

- Replicación de datos 2X: si pierde las lecturas de datos de un dispositivo por algún motivo en particular, siempre debe tener la tranquilidad de que estas lecturas se almacenan en algún lugar en paralelo.

- Transporte cifrado: para garantizar la privacidad de los datos, los datos enviados desde los dispositivos a la nube deben estar cifrados para que personas no autorizadas no puedan entenderlos fácilmente.

¿Es IoT financieramente alcanzable para su empresa?

Una de las barreras para adoptar nuevas tecnologías son los costos iniciales. Sin embargo, según Goldman Sachs , numerosos factores están convirtiendo el IoT de una moda futurista en una realidad. El costo de los sensores, la potencia de procesamiento y el ancho de banda para conectar dispositivos se ha reducido lo suficiente como para impulsar su implementación generalizada:

- Los costos de los sensores han bajado a un promedio de 60 centavos desde $1,30 en los últimos 10 años.

- Los costos del ancho de banda se han reducido casi 40 veces en los últimos 10 años.

- Los costos de procesamiento se han reducido casi 60 veces en los últimos 10 años.

Por lo tanto, incluso si su solución IoT parece tener un costo más alto que el valor que puede generar a largo plazo, aún así debería realizar el proyecto; es probable que los precios bajen y se convierta en el primer actor de su industria en tener la solución que sus competidores vieron como financieramente imposible.

¿Es IoT solo una moda pasajera?

Diferentes líderes de pensamiento han mostrado especial dedicación e interés en torno a la Internet de las cosas.

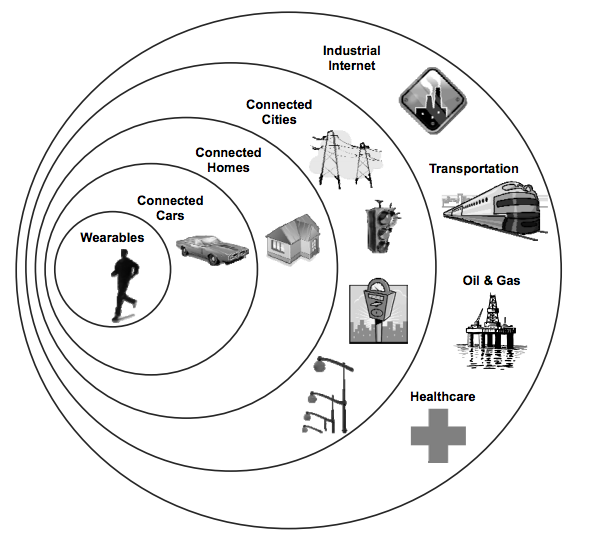

Goldman Sachs Global Investment Research propuso estas cinco verticales para la adopción IoT . Los primeros en contribuir (que ya estamos viendo) son los wearables, los automóviles y los hogares, seguidos de cerca por las ciudades y las aplicaciones industriales.

Fuente: Goldman Sachs Global Investment Research.

Fuente: Goldman Sachs Global Investment Research.

Goldman Sachs publicó un informe titulado " El Internet de las Cosas: Entendiendo la próxima megatendencia ", que sugiere que IoT será la tercera ola de Internet, y posiblemente la más grande. Las dos primeras fueron el internet fijo durante la década de 1990 y el internet móvil a lo largo de la década de 2000.

El Foro Económico Mundial destaca el Internet de las Cosas como una de las tecnologías que darán forma a la 4ª Revolución Industrial en el Informe sobre el Futuro del Empleo (2016), e incluso dedicó una investigación al Internet industrial de las cosas en colaboración con Accenture.

Empresas tecnológicas como Google , IBM , Amazon , Samsung e Intel han desarrollado sus propias plataformas de Internet de las cosas para aprovechar nuevas aplicaciones.

Los países también están prestando atención al Internet de las Cosas. El gobierno francés está desplegando una red Lora para garantizar la conectividad total a internet en toda Francia. Mientras tanto, Alemania acuñó el término Industria 4.0 en un esfuerzo por impulsar la industria hacia la Cuarta Revolución Industrial.

¿Cómo encaja el IoT en su industria?

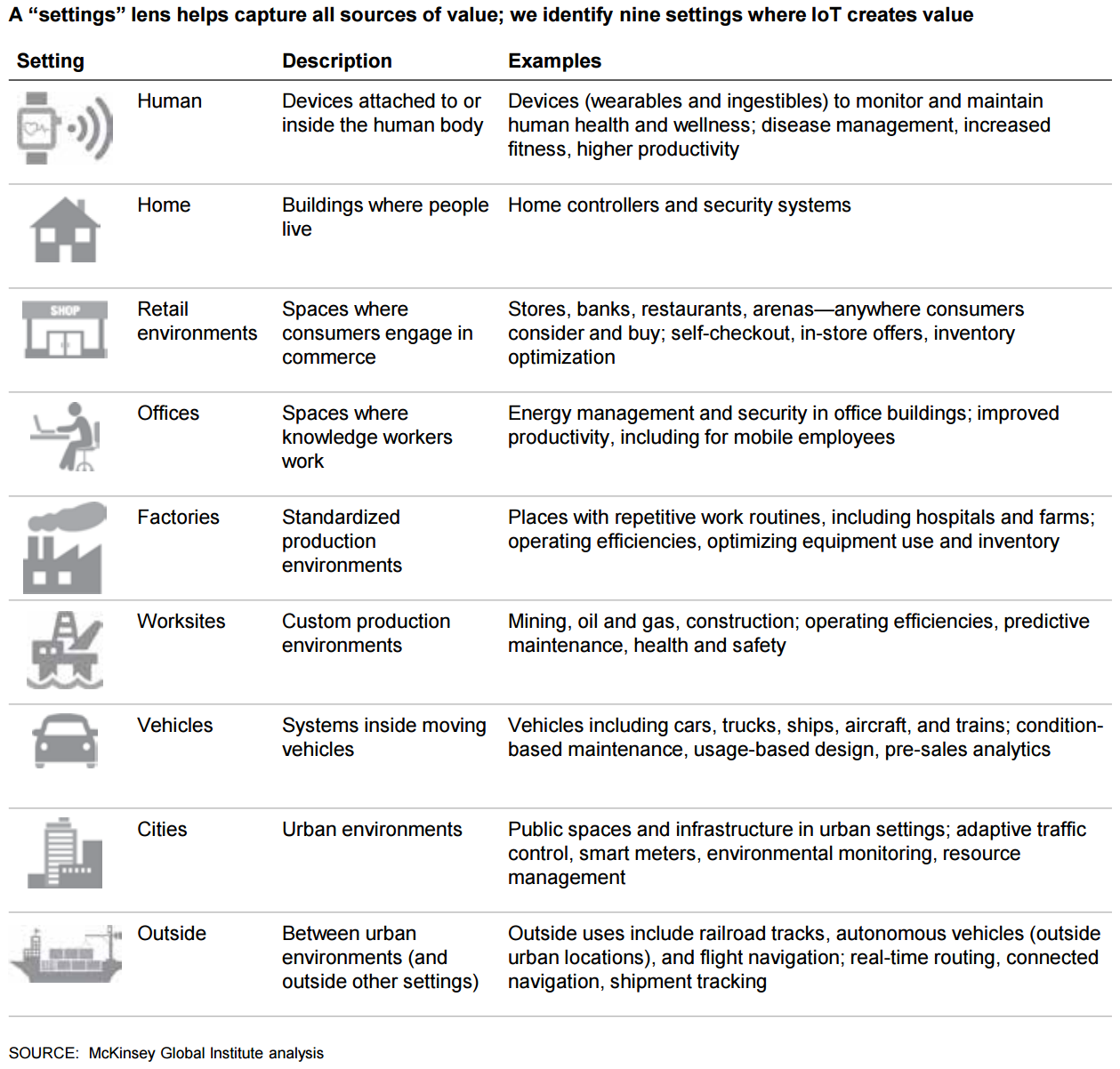

McKinsey publicó el "Mapping The Value Beyond The Hype" para comprender el valor económico del IoT en diferentes industrias. Los hallazgos de McKinsey sugieren que IoT tiene el poder de impactar directa o indirectamente a cada industria. ¿Cuál es tu lugar en IoT ?

Próximos pasos para iniciar tu propio proyecto

Si logró transmitir el valor de Internet de las cosas a su organización, lo invitamos a tomar en la Plataforma de desarrollo e implementación de aplicaciones IoT Ubidots los siguientes pasos en su creación de prototipos, pruebas y escalamiento:

Estaremos encantados de ayudarle en su ubidots IoT . Comuníquese con el equipo de Ubidots en sales@ubidots.com Ubidots tiene alguna pregunta adicional o solicitud de consulta.